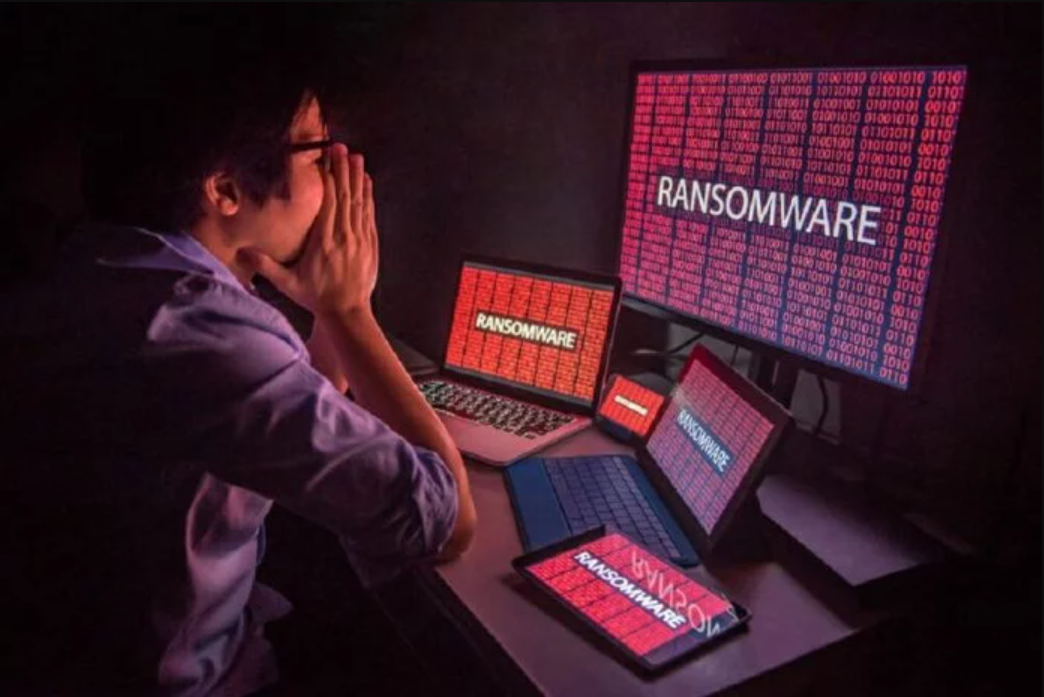

IB Group ha publicat un nou informe sobre els atacs de Ransomware en l’últim any que conclou que l’any passat, el nombre d’atacs de ransomware va augmentar en més d’un 150% en comparació amb l’any anterior. El temps d’inactivitat mitjana de l’empresa atacada va ser de 18 dies, i la suma de l’rescat gairebé es va duplicar a un 170%. L’objectiu principal de l’pirata informàtic era la xarxa corporativa de grans empreses d’Amèrica de Nord, Europa, Amèrica Llatina i la regió d’Àsia-Pacífic. Inclosos Maze, DoppelPaymer i RagnarLocker, segons assenyala ITWorld. El rescat mitjana que van exigir a les víctimes va ser d’entre 1.000.000 i 2.000.000 de dòlars americans.

L’any passat, el nombre d’atacs de ransomware va augmentar en més d’un 150% en comparació amb l’any anterior

Les grans xarxes corporatives estan en risc d’atacs de ransomware (The Big Game Hunting) que van paralitzar el treball de gegants com Garmin, Canon, Campari, Capcom i Foxconn a 2020. El temps mitjà d’inactivitat empresarial provocat per un atac va ser, com hem dit, de 18 dies, més de mig mes. La majoria dels atacs analitzats per Group-IB van ocórrer a Amèrica de Nord i Europa (aquesta és la ubicació de les empreses Fortune 500), així com a Amèrica Llatina i la regió d’Àsia-Pacífic.

Una de les forces impulsores darrere de l’ràpid desenvolupament dels atacs de ransomware és el model de ransomware com a servei. La implicació és que els desenvolupadors venen o arrenden el seu malware a socis perquè l’utilitzin en atacs per interrompre xarxes, infectar i implementar ransomware. Després, tots els guanys obtinguts en forma de rescats es distribueixen als operadors i socis de el pla. L’equip de Group-IB DFIR va assenyalar que el 64% de tots els atacs de ransomware analitzats en 2020 van involucrar a operadors que usaven el model RaaS.

Una altra tendència en 2020 va ser la cooperació entre diferents grups criminals. L’any passat, el Sistema d’Reconeixement i Intel·ligència de Amenaces de el Grup IB va registrar 15 noves associacions públiques de ransomware clandestines. Els grups criminals actius que utilitzen malware Trickbot, Qakbot i Dridex estan ajudant cada vegada més als operadors de ransomware a obtenir accés inicial a les xarxes corporatives.

El principal vector d’atac per a la majoria de les bandes especialitzades en atacs de ransomware són els servidors públics RDP (52%). Els llocs web falsificats van ocupar el segon lloc (29%), seguits per l’ús d’aplicacions públiques (17%).

Notícia original: RevistaByte